作者:链眼监测组

日期:2026年2月11日

⚠️ 事件回顾:看似安全的“离线存储”,如何在一夜之间化为乌有?

2026年1月18日凌晨,一位来自杭州的资深加密货币投资者李先生(化名)在检查自己的数字资产时,发现其持有的37.6枚比特币(价值约148万元人民币)已全部消失。该笔资金长期存放在一个硬件冷钱包中,从未连接互联网,也未进行过任何交易。

据李先生回忆,事发前两日,他曾收到一条自称“钱包厂商客服”的短信:“您的设备固件存在兼容性问题,建议立即更新至v3.2.1,否则将无法访问账户。”短信附带一个短链接,声称是官方升级通道。

出于对品牌的信任,李先生点击链接,下载并安装了一个名为“SafeKeyUpdater.exe”的程序。运行后,系统提示“正在同步设备信息……”,随后自动弹出一个“确认授权”窗口。因操作习惯,他未细看即点击了“允许”。

几分钟后,设备屏幕显示“固件更新成功”。但就在当天下午,他尝试通过手机端查看余额时,发现所有资产已被转至一个匿名海外钱包地址。

✅ 技术复盘:一次精心伪装的“供应链攻击”

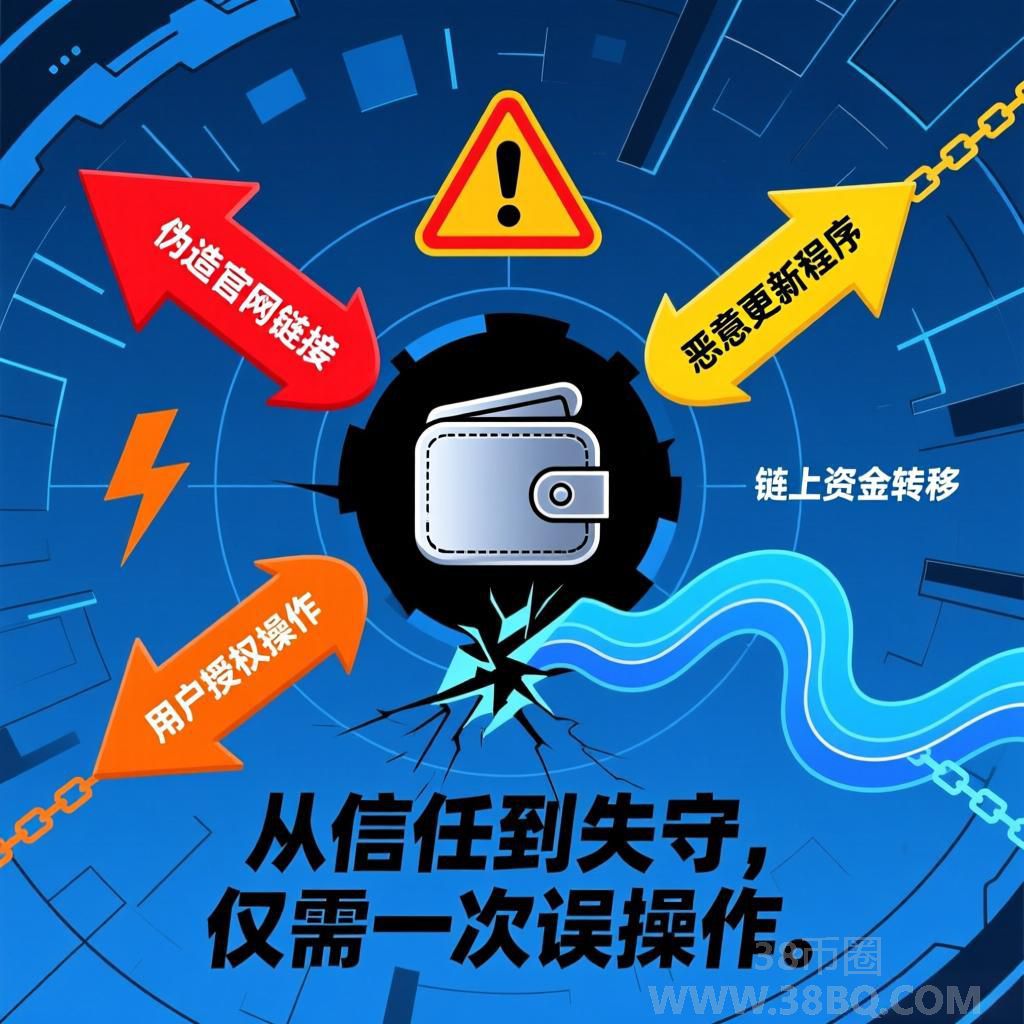

经链眼实验室联合多家区块链分析机构追踪,此次盗窃事件背后是一场典型的“伪更新+权限劫持”攻击:

- ⚠️ 伪造官网与钓鱼链接:攻击者仿冒知名冷钱包品牌(如Ledger、Trezor)官网,注册了相似域名(如ledger-support.net),并植入恶意代码;

- ⚠️ 诱导用户执行恶意软件:所下载的“升级工具”实为特洛伊木马,可读取设备私钥并与远程服务器通信;

- ⚠️ 利用“信任机制”绕过验证:部分冷钱包支持“签名授权”功能,攻击者通过模拟合法流程,诱使用户在设备上签署“授权指令”,从而获取控制权;

- ⚠️ 快速转移资产:一旦私钥被窃取,攻击者立即通过混币器(如Tornado Cash)进行洗钱,并在数小时内完成跨境转账。

✅ 核心漏洞剖析:为何“最安全”的冷钱包也会失守?

表格

| 漏洞类型 | 说明 |

|---|---|

| ⚠️ 信任误判 | 用户误信非官方渠道的信息,导致设备暴露于风险之中 |

| ⚠️ 社交工程攻击 | 利用“紧急通知”“系统故障”等话术制造焦虑情绪,诱导快速操作 |

| ⚠️ 固件欺骗 | 恶意更新包伪装成正常固件,绕过用户安全意识防线 |

| ⚠️ 授权滥用 | 冷钱包本应“不联网”,却因用户主动操作而引入外部威胁 |

更令人警醒的是,此案中受害者并非首次使用冷钱包,而是已有三年以上经验,却仍因一次“看似合理”的操作而功亏一篑。

✅ 防御指南:三重防护体系构建

⚠️ 第一道防线:强化“信息来源”验证

- 所有固件更新必须通过官方网站或官方App下载,禁止点击短链接或扫描二维码;

- 使用浏览器扩展(如Blocklist)屏蔽可疑域名;

- 设置邮箱过滤规则,自动标记“非官方客服”类邮件。

- 在设备管理后台开启“二次确认”机制;

- 使用物理令牌(如YubiKey)替代短信验证码;

- 禁止在公共网络环境下进行任何敏感操作。

- 记录每次设备连接、更新、授权操作的时间与内容;

- 定期检查钱包历史记录,发现异常立即断开;

- 推荐使用链眼提供的“链上监控服务”,实现资产异动实时预警。

⚠️ 风险提示

请务必清醒认知:

- 冷钱包≠绝对安全,它只是降低风险的手段,而非万能保险;

- 任何要求“更新固件”“授权设备”“扫码登录”的行为,都可能成为攻击入口;

- 不要轻信“客服来电”“紧急通知”“系统维护”等话术,尤其是涉及资金操作时;

- 一旦发现设备异常,请立即停止使用,并将钱包地址列入黑名单;

- 建议每年至少更换一次主密钥,避免长期使用同一地址。