全球协作终结工业化钓鱼帝国

2026年3月4日,一场前所未有的跨国技术打击行动彻底终结了名为Tycoon 2FA的全球性网络钓鱼基础设施。由微软数字犯罪部门牵头,联合欧洲刑警组织、Coinbase、Cloudflare等多家机构,成功下线330个核心域名,包括订阅管理面板与钓鱼页面托管节点,使这一威胁全球数万家组织的犯罪工具包一夜之间瘫痪。

何为Tycoon 2FA?

该平台自2023年8月起运营,是一个基于订阅模式的“钓鱼即服务”系统,由编号为Storm-1747的黑客组织开发。通过Telegram、Signal及暗网论坛推广,提供每月350美元或10天120美元的访问权限,无需编程基础即可部署完整攻击链。

其功能涵盖定制化钓鱼模板、自动化受害者追踪仪表板、现成诱饵附件以及反检测与重定向机制,被业内称为“网络钓鱼界的Shopify”。高峰期活跃用户达2,000名,形成高度可扩展的犯罪生态。

攻击流程深度解析

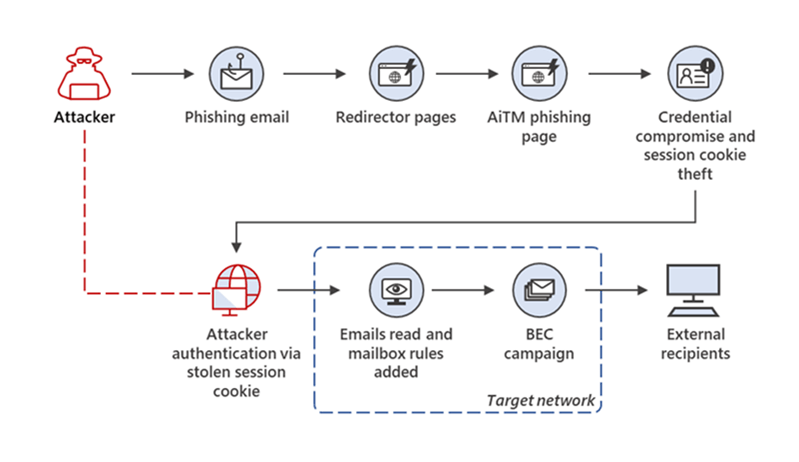

攻击者向目标发送伪装成合法服务的邮件,诱导点击恶意链接。用户进入由Tycoon控制的仿冒登录页并输入凭据,系统通过反向代理实时捕获信息,并将请求中继至真实服务器。当用户完成双因素验证时,攻击者截获会话令牌,从而绕过多重身份验证机制。

此方法可直接劫持邮箱账户,重置交易所密码,转移加密资产,甚至发起针对项目团队或去中心化组织的商业邮件欺诈,对传统短信/应用类双重验证构成根本性挑战。

规模空前的全球威胁

Tycoon 2FA已演变为网络钓鱼领域的主导力量。在巅峰时期,其每月发送量突破数千万封钓鱼邮件,覆盖超过50万家企业,驱动了微软拦截总量约62%的钓鱼尝试。

累计造成近10万家组织遭遇未授权访问,依托数万个注册域名构建庞大基础设施,形成高度模块化的攻击供应链。这种工业化运作模式使得单次入侵可能引发连锁式数据泄露与金融损失。

本次行动首次整合了欧洲刑警组织的网络情报扩展计划,实现跨司法管辖区的技术协同。六国执法机构同步展开实地查封,切断了物理与数字双重支撑点。

核心成果包括:全面清除330个活跃域名、冻结全部订阅管理系统、中断所有攻击流量路径。整个平台的底层架构在短时间内被完全瓦解,成为全球反网络犯罪合作的典范案例。

对于区块链与数字资产领域而言,此次行动具有里程碑意义。它有效铲除了最主流的多因素认证绕过工具,削弱了低门槛犯罪的可行性,迫使攻击者重建复杂且成本更高的基础设施。

这不仅提升了犯罪成本,更验证了公私合作机制的有效性。每一次成功的打击都在缩小攻击面,推动生态系统逐步向更高安全性演进。

立即采取防护措施

强化身份验证:优先使用硬件安全密钥或通行密钥,避免依赖短信或应用类二次验证。警惕可疑链接:切勿点击邮件或消息中的登录链接,应手动输入网址。定期审查活跃会话:每周检查邮箱、交易所与钱包中的登录记录。

开启实时通知:在所有账户启用异常登录与资金变动提醒。密码与恢复策略:借助密码管理器生成强密码,并进行离线备份。加强企业防护:配置DMARC政策防止域名伪造;大额资产使用硬件钱包隔离;部署终端检测与响应(EDR)软件以提升设备级防御能力。

在深入理解此次全球协同行动后,我更加坚定持续输出深度内容的决心。作为社区的一员,我正践行每周(或每两周)发布一篇高质量分析文章的个人承诺。每一次研究、拆解复杂威胁并转化为可操作的安全指南,都是自我成长的过程。

当这些知识帮助新手投资者识别风险、让资深持有者加固防线时,真正的价值便得以体现。我们不只是在抵御攻击,更是在共建一个更透明、更安全、更具包容性的加密未来。

若您认为本文增强了对网络钓鱼的认知,或提升了对Web3系统的信心,请考虑转发分享。每一个传播动作都在扩大影响力,激励更多人参与这场安全教育运动。

我们共同守护的是一个不断进化的数字世界——不是被动生存,而是主动进化。感谢您的阅读与支持,愿我们携手迈向更智能、更坚韧的区块链时代。